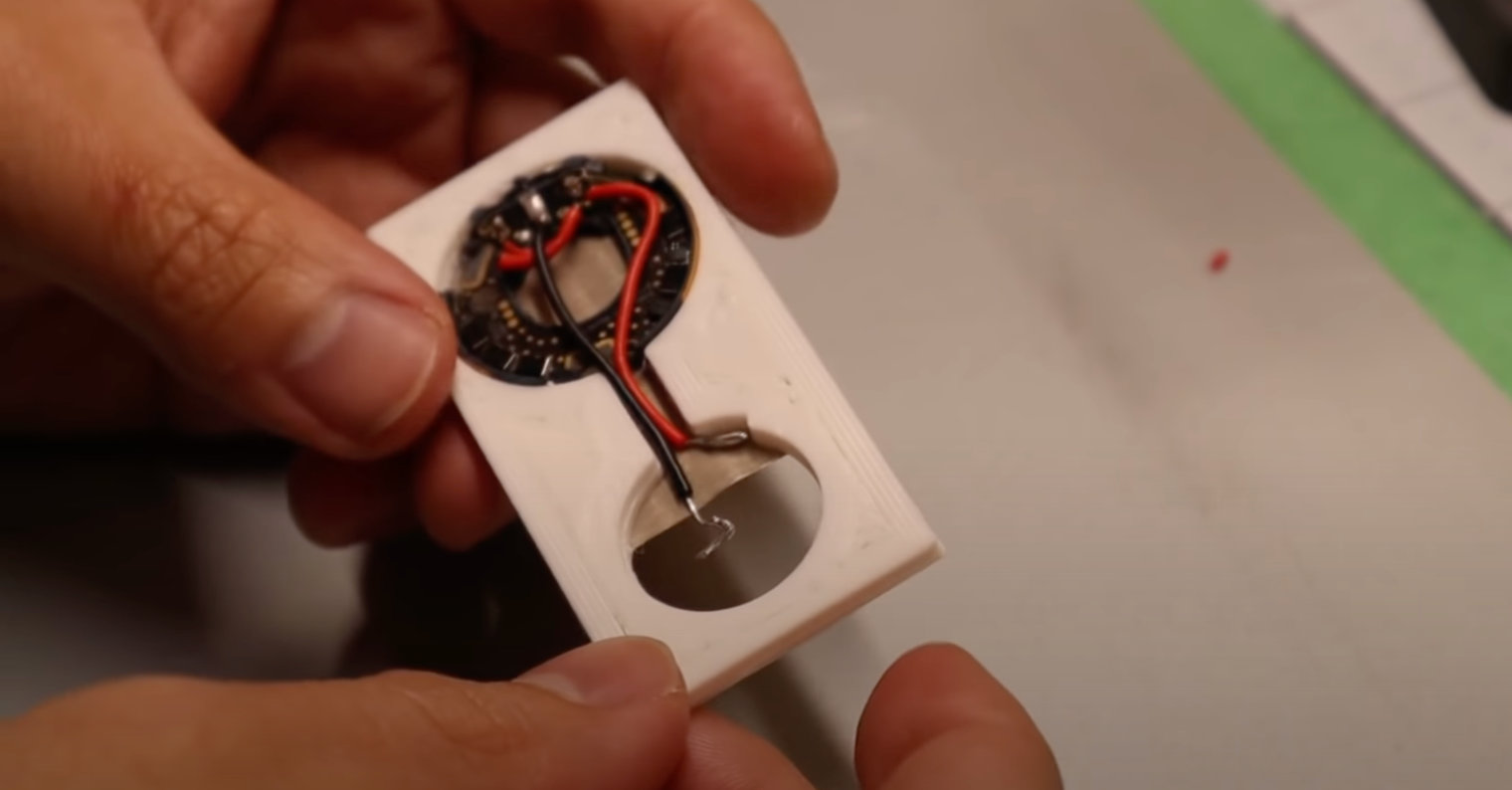

เครื่องระบุตำแหน่งอัจฉริยะ AirTag ไม่ได้ออกสู่ตลาดเป็นเวลาสองสัปดาห์แล้ว และถูกแฮ็กไปแล้ว สิ่งนี้ได้รับการดูแลโดยผู้เชี่ยวชาญด้านความปลอดภัยชาวเยอรมัน Thomas Roth ผู้มีชื่อเล่นว่า Stack Smashing ซึ่งสามารถเจาะเข้าไปในไมโครคอนโทรลเลอร์ได้โดยตรงและแก้ไขเฟิร์มแวร์ในเวลาต่อมา ผู้เชี่ยวชาญแจ้งทุกอย่างผ่านโพสต์บน Twitter การบุกรุกไมโครคอนโทรลเลอร์ทำให้เขาสามารถเปลี่ยนที่อยู่ URL ที่ AirTag อ้างถึงในโหมดการสูญเสียได้

ใช่!!! หลังจากพยายามมาหลายชั่วโมง (และติด AirTags 2 อัน) ฉันก็บุกเข้าไปในไมโครคอนโทรลเลอร์ของ AirTag ได้สำเร็จ! 🥳🥳🥳

/ซีซี @colinoflynn @LennertWo pic.twitter.com/zGALc2S2Ph

- stacksmashing (@ghidraninja) May 8, 2021

ในทางปฏิบัติมันใช้งานได้โดยที่เมื่อเครื่องระบุตำแหน่งอยู่ในโหมดการสูญเสียมีคนพบมันและนำไปไว้ที่ iPhone (สำหรับการสื่อสารผ่าน NFC) โทรศัพท์จะเสนอให้พวกเขาเปิดเว็บไซต์ นี่คือวิธีการทำงานของผลิตภัณฑ์ตามปกติ เมื่อต่อมาอ้างถึงข้อมูลที่ป้อนโดยเจ้าของเดิมโดยตรง อย่างไรก็ตาม การเปลี่ยนแปลงนี้ทำให้แฮกเกอร์สามารถเลือก URL ใดก็ได้ ผู้ใช้ที่ค้นพบ AirTag ในภายหลังจะสามารถเข้าถึงเว็บไซต์ใดก็ได้ Roth ยังได้แชร์วิดีโอสั้น ๆ บน Twitter (ดูด้านล่าง) ซึ่งแสดงความแตกต่างระหว่าง AirTag ปกติและ AirTag ที่ถูกแฮ็ก ในเวลาเดียวกันเราต้องไม่ลืมที่จะพูดถึงว่าการบุกรุกไมโครคอนโทรลเลอร์เป็นอุปสรรคที่ใหญ่ที่สุดในการจัดการฮาร์ดแวร์ของอุปกรณ์ซึ่งตอนนี้ได้ดำเนินการไปแล้ว

แน่นอนว่าความไม่สมบูรณ์นี้ถูกนำไปใช้ประโยชน์ได้ง่ายและอาจเป็นอันตรายได้หากถูกคนผิด แฮกเกอร์สามารถใช้ขั้นตอนนี้ เช่น สำหรับฟิชชิ่ง โดยพวกเขาจะล่อข้อมูลที่ละเอียดอ่อนจากเหยื่อ ในขณะเดียวกันก็เปิดประตูให้กับแฟนๆ คนอื่นๆ ที่สามารถเริ่มปรับเปลี่ยน AirTag ได้แล้ว Apple จะจัดการกับเรื่องนี้อย่างไรยังไม่ชัดเจนในตอนนี้ สถานการณ์กรณีที่เลวร้ายที่สุดคือตัวระบุตำแหน่งที่แก้ไขในลักษณะนี้จะยังคงทำงานได้อย่างสมบูรณ์และไม่สามารถบล็อกจากระยะไกลในเครือข่าย Find My ได้ ตัวเลือกที่สองฟังดูดีกว่า ตามที่เธอกล่าวไว้ ยักษ์ใหญ่จาก Cupertino สามารถปฏิบัติต่อข้อเท็จจริงนี้ได้ผ่านการอัพเดตซอฟต์แวร์

สร้างการสาธิตอย่างรวดเร็ว: AirTag พร้อม NFC URL ที่แก้ไขแล้ว😎

(สายที่ใช้สำหรับการจ่ายไฟเท่านั้น) pic.twitter.com/DrMIK49Tu0

- stacksmashing (@ghidraninja) May 8, 2021

มันอาจจะเป็น สนใจคุณ

แค่ความรู้สึก ฟองสบู่ที่พองเกินความจำเป็น ซึ่งไม่มีผลกระทบสำคัญต่อวัตถุประสงค์หลักของ AirTag ฉันไม่คิดว่าเราจะต้องกังวลเกี่ยวกับการแฮ็กคีย์ของเราเป็นจำนวนมากเลย

และเขาประสบความสำเร็จอะไร? ฉันไม่เห็นว่ามันจะดีสำหรับใครได้อย่างไร

ใช่ นั่นคือความปลอดภัยอันโด่งดังของ Apple :-(

สำหรับฉัน AirTag เป็นอุปกรณ์ที่ไร้ประโยชน์โดยสิ้นเชิง! มีอีกหลายรายในตลาดที่มีฟังก์ชั่นเดียวกันและเป็นโบนัสในราคาหนึ่งในสาม :-)