บนเว็บไซต์ของ Felix Kraus ผู้พัฒนาเบื้องหลังโปรแกรม ช่องทางเร่งด่วนวันนี้มีข้อมูลที่น่าสนใจมากเกี่ยวกับวิธีการล่าสุดในการดำเนินการโจมตีแบบฟิชชิ่งที่สามารถทำได้บนแพลตฟอร์ม iOS ในปัจจุบัน การโจมตีนี้มุ่งเป้าไปที่รหัสผ่านของผู้ใช้อุปกรณ์ และเป็นอันตรายอย่างยิ่งเนื่องจากดูเหมือนเป็นของจริง และถึงขนาดที่ผู้ใช้ที่ถูกโจมตีอาจสูญเสียรหัสผ่านด้วยความคิดริเริ่มของตนเอง

มันอาจจะเป็น สนใจคุณ

เฟลิกซ์ด้วยตัวเอง เว็บบู แสดงถึงแนวคิดใหม่ของการโจมตีแบบฟิชชิ่งที่สามารถโจมตีอุปกรณ์ iOS ได้ สิ่งนี้ยังไม่เกิดขึ้น (แม้ว่าจะเป็นไปได้มาหลายปีแล้วก็ตาม) แต่เป็นเพียงการสาธิตสิ่งที่เป็นไปได้เท่านั้น ตามเหตุผลแล้ว ผู้เขียนไม่แสดงซอร์สโค้ดของแฮ็กนี้บนเว็บไซต์ของเขา แต่ก็ไม่น่าจะมีคนลองใช้

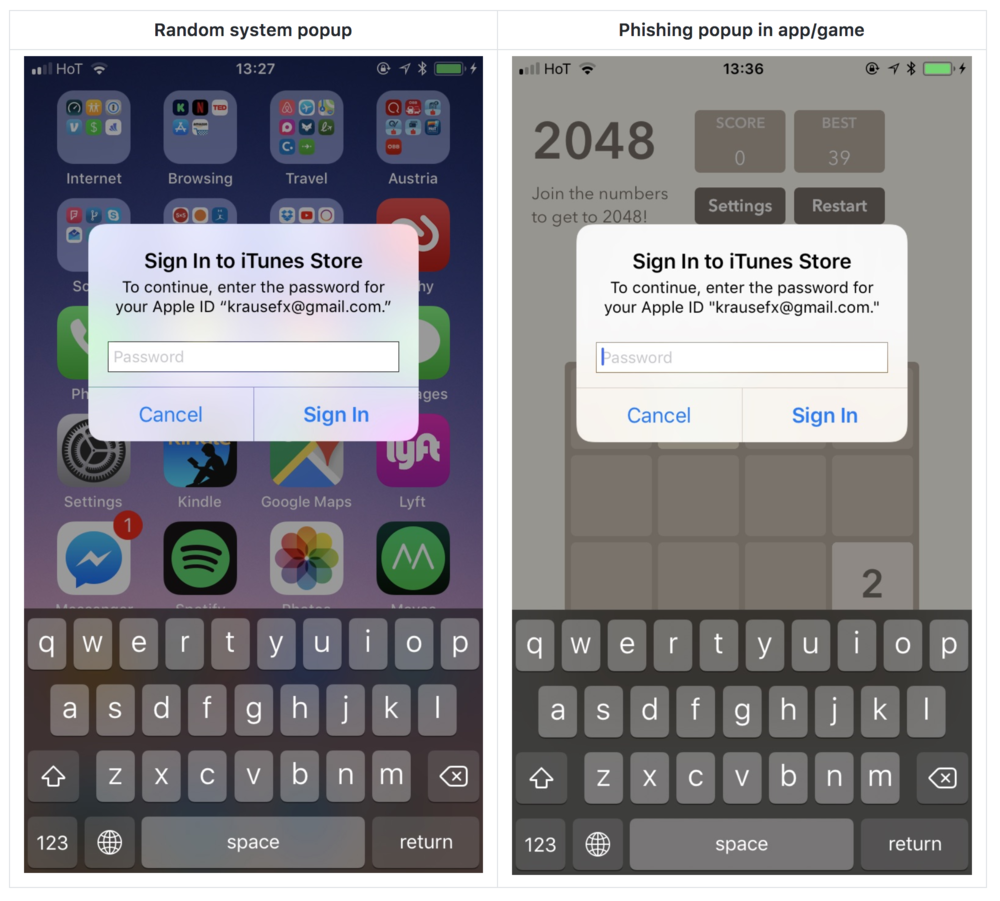

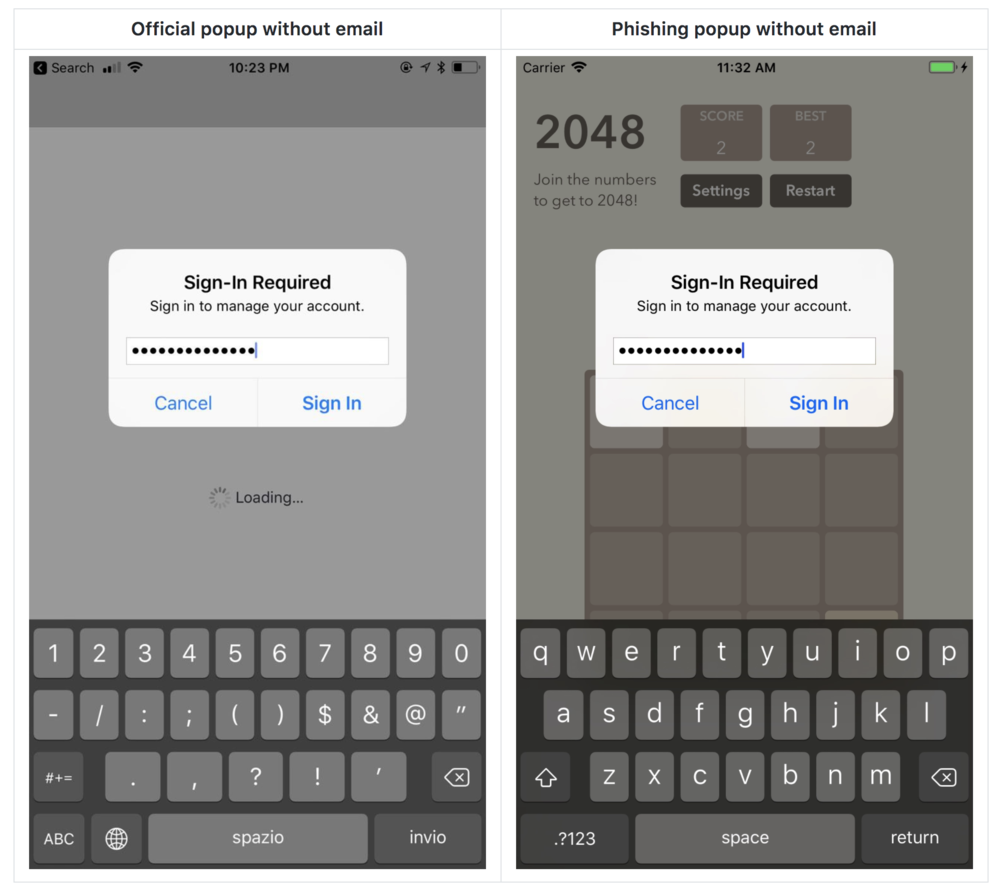

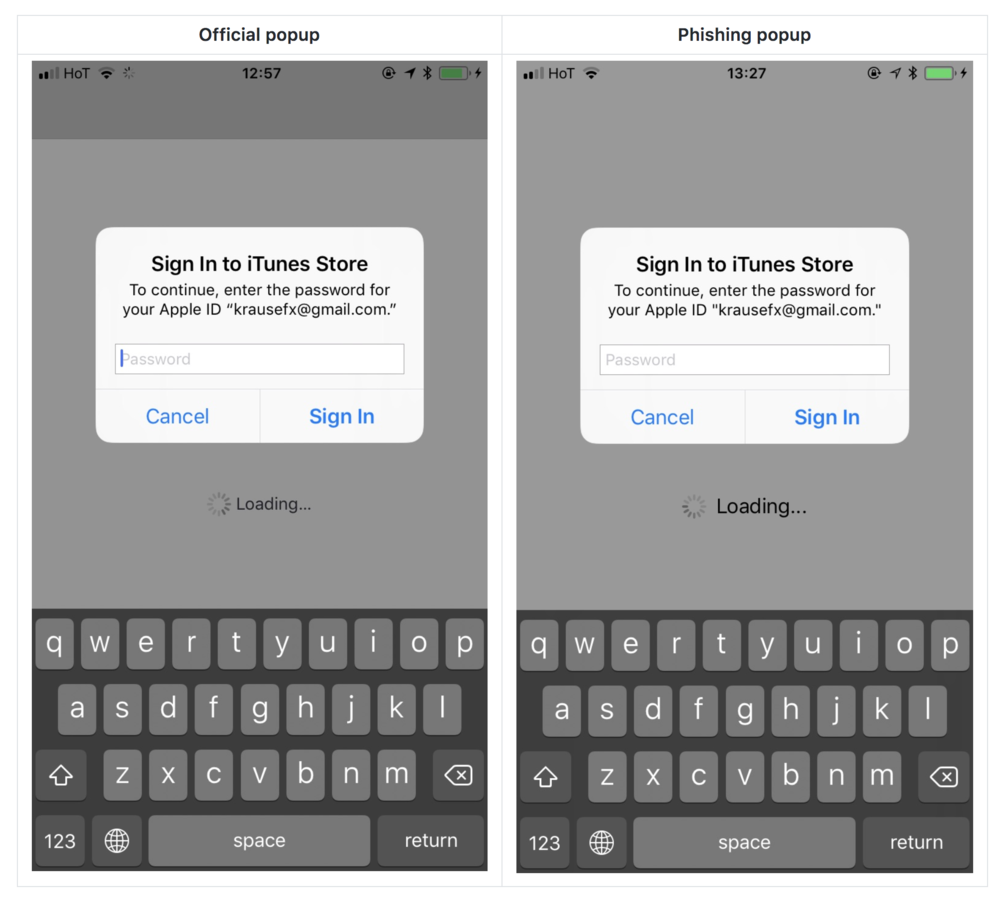

โดยพื้นฐานแล้ว เป็นการโจมตีที่ใช้กล่องโต้ตอบ iOS เพื่อรับรหัสผ่านบัญชี Apple ID ของผู้ใช้ ปัญหาคือหน้าต่างนี้แยกไม่ออกจากหน้าต่างจริงที่ปรากฏขึ้นเมื่อคุณอนุญาตการดำเนินการบน iCloud หรือ App Store

มันอาจจะเป็น สนใจคุณ

ผู้ใช้คุ้นเคยกับป๊อปอัปนี้และโดยทั่วไปจะเติมป๊อปอัปโดยอัตโนมัติเมื่อปรากฏขึ้น ปัญหาเกิดขึ้นเมื่อผู้สร้างหน้าต่างนี้ไม่ใช่ระบบ แต่เป็นการโจมตีที่เป็นอันตราย คุณสามารถดูว่าการโจมตีประเภทนี้มีลักษณะอย่างไรในภาพในแกลเลอรี เว็บไซต์ของ Felix อธิบายอย่างชัดเจนว่าการโจมตีดังกล่าวสามารถเกิดขึ้นได้อย่างไร และจะสามารถใช้ประโยชน์ได้อย่างไร ก็เพียงพอแล้วที่แอปพลิเคชันที่ติดตั้งในอุปกรณ์ iOS จะมีสคริปต์เฉพาะที่เริ่มต้นการโต้ตอบกับส่วนต่อประสานผู้ใช้นี้

การป้องกันการโจมตีประเภทนี้ค่อนข้างง่าย แต่มีเพียงไม่กี่คนที่คิดจะใช้มัน หากคุณเคยพบหน้าต่างแบบนี้ และสงสัยว่ามีบางอย่างไม่ถูกต้อง เพียงกดปุ่มโฮม (หรือซอฟต์แวร์ที่เทียบเท่า...) แอปจะขัดข้องในเบื้องหลัง และหากช่องโต้ตอบรหัสผ่านถูกต้อง คุณจะยังคงเห็นแอปนั้นบนหน้าจอ หากเป็นการโจมตีแบบฟิชชิ่ง หน้าต่างจะหายไปเมื่อปิดแอปพลิเคชัน สามารถค้นหาวิธีการเพิ่มเติมได้ที่ เว็บไซต์ของผู้เขียนซึ่งฉันแนะนำให้อ่าน อาจเป็นเพียงเรื่องของเวลาก่อนที่การโจมตีที่คล้ายกันจะแพร่กระจายไปยังแอปใน App Store

แหล่งที่มา: เคราซ์เอฟเอ็กซ์

ดังนั้นการโจมตีในแอปพลิเคชันที่ถูกต้องตามกฎหมายอาจไม่ผ่านการควบคุมของ Apple ใช่ไหม

ขอย้ำอีกครั้งว่า หากคุณไม่มีการเจลเบรค คุณก็ไม่มีทางที่จะจับมันได้

PS: ฉันไม่เคยเห็นเสียง "ปกติ" นี้มาก่อน ฉันใช้ Touch ID ทุกที่ ;-)

วันนี้ฉันเห็นเธอแล้ว และไม่มี TID บน iPad mini เมื่อคืนที่ผ่านมา ฉันได้รับอีเมลแจ้งว่ามีคนพยายามลงชื่อเข้าใช้ด้วย Apple ID ของฉันจาก Chrome บน Windows แน่นอนฉันเปลี่ยนรหัสผ่านทันทีในตอนเช้า ในตอนเช้า เมื่อ iPad mini ที่ไม่มีซิมของฉันเชื่อมต่อ wifi และอินเทอร์เน็ตได้ มีรายงานว่าสูญหายและถูกล็อค และฉันได้รับข้อความเกี่ยวกับเรื่องนี้ในอีเมล ฉันคิดว่าการเปลี่ยนรหัสผ่านจะแก้ปัญหาได้ทุกอย่าง แต่ทุกคนควรระมัดระวังเป็นอย่างยิ่ง ฉันรู้สึกประหลาดใจมากที่สุดกับข้อความบนหน้าจอ iPad โปรดดูรูปภาพ นั่นดูเหมือนจะไม่เป็นมาตรฐานสำหรับฉัน และที่อยู่อีเมลก็บอกทุกอย่างแล้ว มันเป็นเรื่องหลอกลวงและพวกเขาต้องการรับรายละเอียดการเข้าสู่ระบบของฉัน

… ดูภาพ. https://uploads.disquscdn.com/images/81787f49f7358d75acc8a8265cc5014288f07bed46bceeca1254da2086501947.png

และนั่นเป็นแอพประเภทไหนถ้าฉันจะถาม?

ขอขอบคุณ

ฉันไม่รู้เกี่ยวกับแอปใด ๆ ฉันไม่รับรู้อะไรเลย ฉันใช้ iPad เพียงเล็กน้อยซึ่งเกือบจะใช้งานได้เพียงครั้งเดียวและอุปกรณ์ของแอปพลิเคชันก็สอดคล้องกับสิ่งนั้น - สิ่งพื้นฐานบางประการไม่มีอะไรอื่นว่างเปล่า นอกเหนือจากการอัปเดตเป็นครั้งคราว (และมีบางส่วน) ฉันไม่ได้ติดตั้งอะไรเลย ดังนั้นนี่คืออุปกรณ์ตัวสุดท้ายของฉันที่ฉันคาดหวังอะไรแบบนี้

และคุณมี Jailbreak ไหม?

ใช่แล้ว ฉันมันโง่ พวกเขานำรหัสผ่านของคุณและแจ้ง "อุปกรณ์ที่สูญหาย" และเขียนข้อความ ขอโทษ. คำถามคือพวกเขาได้รับรหัสผ่านของคุณมาได้อย่างไร คุณมีรหัสผ่านเดียวกันสำหรับหลายบริการหรือไม่? มันรั่วไหลออกมาทางอินเทอร์เน็ต (สามารถพบได้บนเว็บไซต์ https://haveibeenpwned.com คุณใส่อีเมลหรือชื่อผู้ใช้ของคุณที่ไหน)?

ฉันแค่คิดว่าเด็กๆ ไม่ได้นึกถึงมันเลยเมื่อพวกเขาทิ้งรหัสผ่านเดิมไว้ให้คุณ แม้ว่ามันจะดีสำหรับคุณ แต่นั่นคือสิ่งที่พวกเขาเรียกว่ากลุ่ม

ใช่ ฉันคิดว่ามันอาจจะเป็นเช่นนั้น แน่นอนว่าเขามีประวัติในเว็บไซต์นั้น แต่จะต้องมีทุกที่อยู่อีเมลที่มีอายุมากกว่า 10 ปี -

ฉันไม่มีการเจลเบรคและไม่เคยมี

นอกจากนี้ยังมีอันที่ใหม่กว่า :-) สิ่งที่คุณต้องทำคือมี LinkedIn และ Dropbox ผิดเวลาและมันก็เกิดขึ้นกับคุณแล้ว :-)

อิอิ ถ้าผมเขียนเกี่ยวกับเรื่องนี้สักพักหลังจากเปลี่ยนมาใช้ 3GS พอมาคิดดูแล้ว ผมคง "มีชื่อเสียง" ไปแล้ว... ไม่นะ ประวัติศาสตร์ไม่ได้เล่นๆ :-D

ในทางกลับกัน หากหน้าต่างปรากฏขึ้นมาที่ฉัน และฉันไม่รู้ว่าจะเริ่มโต้ตอบกับ AppStore ฉันจะยกเลิกโดยไม่ต้องกรอกรหัสผ่าน...

สิ่งนี้เพิ่งเกิดขึ้นกับฉันขณะเปิดใช้งาน iPhone ของฉัน ฉันหวังว่ามันจะเพียงพอที่จะข้ามไป ฉันกรอกรหัสผ่านใต้อีเมลของฉันเท่านั้น