นักวิจัยจากมหาวิทยาลัยเจ้อเจียงของจีนได้ค้นพบสิ่งที่น่าสนใจมาก กล่าวคือ ผู้ช่วยอัจฉริยะในโทรศัพท์มือถือ (ในกรณีนี้คือ Siri และ Alexa) สามารถถูกโจมตีด้วยวิธีที่ง่ายมาก โดยที่เจ้าของอุปกรณ์ที่ถูกโจมตีไม่รู้เรื่องนี้เลย การโจมตีด้วยอัลตราซาวนด์นั้นหูของมนุษย์ไม่ได้ยิน แต่ไมโครโฟนในอุปกรณ์ของคุณสามารถตรวจจับได้ และตามที่ปรากฏออกมา ก็สามารถสั่งการได้ในหลายกรณี

มันอาจจะเป็น สนใจคุณ

วิธีการโจมตีนี้เรียกว่า "DolphinAttack" และทำงานบนหลักการที่ง่ายมาก ขั้นแรก จำเป็นต้องแปลงคำสั่งเสียงของมนุษย์เป็นความถี่อัลตราโซนิก (แบนด์ 20hz และสูงกว่า) จากนั้นส่งคำสั่งเหล่านี้ไปยังอุปกรณ์เป้าหมาย สิ่งที่จำเป็นสำหรับการส่งผ่านเสียงที่ประสบความสำเร็จคือลำโพงโทรศัพท์ที่เชื่อมต่อกับเครื่องขยายเสียงขนาดเล็กและตัวถอดรหัสอัลตราโซนิก ต้องขอบคุณไมโครโฟนที่ละเอียดอ่อนในอุปกรณ์ที่ถูกโจมตี คำสั่งต่างๆ ได้รับการจดจำ และโทรศัพท์/แท็บเล็ตจะใช้คำสั่งเหล่านั้นเป็นคำสั่งเสียงแบบคลาสสิกของเจ้าของ

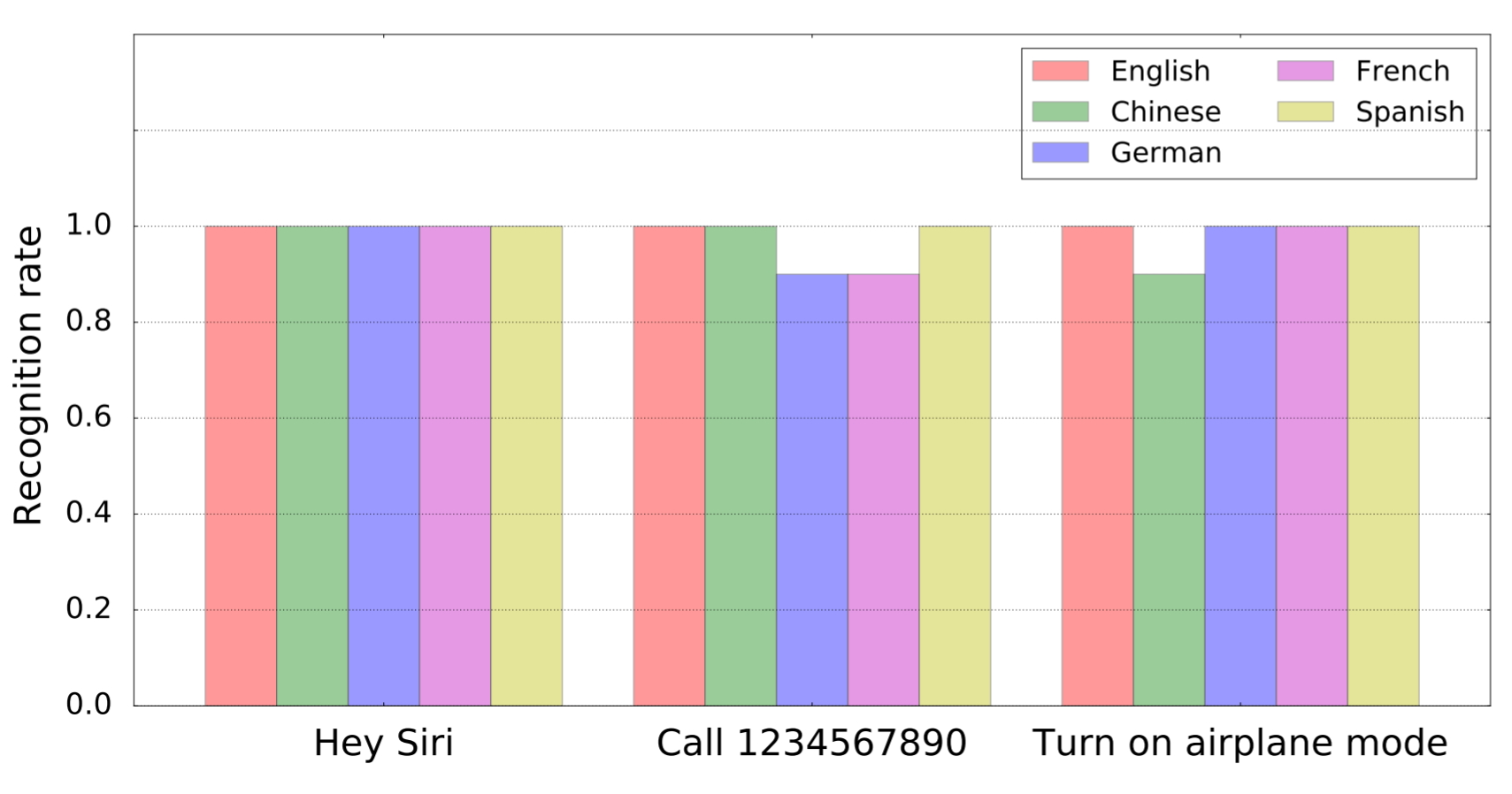

จากการวิจัยพบว่าโดยพื้นฐานแล้วผู้ช่วยหญิงทุกคนในตลาดตอบสนองต่อคำสั่งที่ปรับเปลี่ยนดังกล่าว ไม่ว่าจะเป็น Siri, Alexa, Google Assistant หรือ Samsung S Voice อุปกรณ์ที่ทดสอบไม่มีผลต่อผลการทดสอบ ปฏิกิริยาของผู้ช่วยจึงได้รับทั้งทางโทรศัพท์และจากแท็บเล็ตหรือคอมพิวเตอร์ โดยเฉพาะ iPhones, iPads, MacBooks, Google Nexus 7, Amazon Echo และแม้แต่ Audi Q3 ได้รับการทดสอบแล้ว มีอุปกรณ์ทั้งหมด 16 เครื่องและ 7 ระบบที่แตกต่างกัน ทุกคนลงทะเบียนคำสั่งอัลตราซาวนด์แล้ว สิ่งที่น่าขนลุกยิ่งกว่านั้นก็คือความจริงที่ว่าคำสั่งที่ได้รับการแก้ไข (และไม่ได้ยินกับหูของมนุษย์) ก็ได้รับการยอมรับจากฟังก์ชันการรู้จำเสียงพูดด้วย

การทดสอบใช้หลายขั้นตอน ตั้งแต่คำสั่งง่ายๆ ในการหมุนหมายเลข ไปจนถึงการเปิดหน้าที่เขียนตามคำบอกหรือการเปลี่ยนการตั้งค่าเฉพาะ ในการทดสอบ สามารถเปลี่ยนจุดหมายปลายทางของระบบนำทางของรถได้

ข่าวดีเพียงอย่างเดียวเกี่ยวกับวิธีการแฮ็กอุปกรณ์ใหม่นี้คือความจริงที่ว่าปัจจุบันใช้งานได้ประมาณหนึ่งเมตรครึ่งถึงสองเมตร การป้องกันจะเป็นเรื่องยาก เนื่องจากผู้พัฒนาระบบสั่งงานด้วยเสียงไม่ต้องการจำกัดความถี่ของคำสั่งที่รับรู้ เนื่องจากอาจทำให้ระบบทั้งหมดทำงานได้แย่ลง อย่างไรก็ตามในอนาคตจะต้องพบวิธีแก้ปัญหาบางอย่าง

แหล่งที่มา: Engadget

เนื่องจากคุณกำลังแปลบทความ คุณจึงสามารถทำให้เข้าใจได้ง่ายขึ้น จากต้นฉบับภาษาอังกฤษ มันทำให้สับสนน้อยลงมากว่ามันทำงานอย่างไร การป้องกันเป็นเรื่องเล็กน้อย เพียงเพิกเฉยคำสั่งที่มากับความถี่อัลตราโซนิกเท่านั้น

ใช่ และตามที่ระบุไว้ในบทความ นักพัฒนาจะไม่ดำเนินการโดยเพิกเฉยคำสั่งจากความถี่ล้ำเสียง เนื่องจากยังไม่ชัดเจนว่าสิ่งนี้จะส่งผลต่อคุณภาพผลลัพธ์และความสามารถในการจดจำของคำสั่งเสียงแบบคลาสสิกอย่างไร

ไม่ บทความบอกว่าให้ตัดสเปกตรัม ฉันเสนอให้เพิกเฉยต่ออินพุตซึ่งประกอบด้วยเฉพาะส่วนอัลตราโซนิกของสเปกตรัมเท่านั้น